IT-Security

IT-Security ist mehr als Technik – sie ist Verantwortung

Cyberangriffe nehmen zu. Anforderungen steigen. Doch viele Systeme bleiben verwundbar – oft unbemerkt. Eine kleine Schwachstelle reicht und Angriffsflächen entstehen. IT-Sicherheit erfordert heute einen ganzheitlichen, strukturierten Ansatz.

Wie verletzlich sind Organisationen?

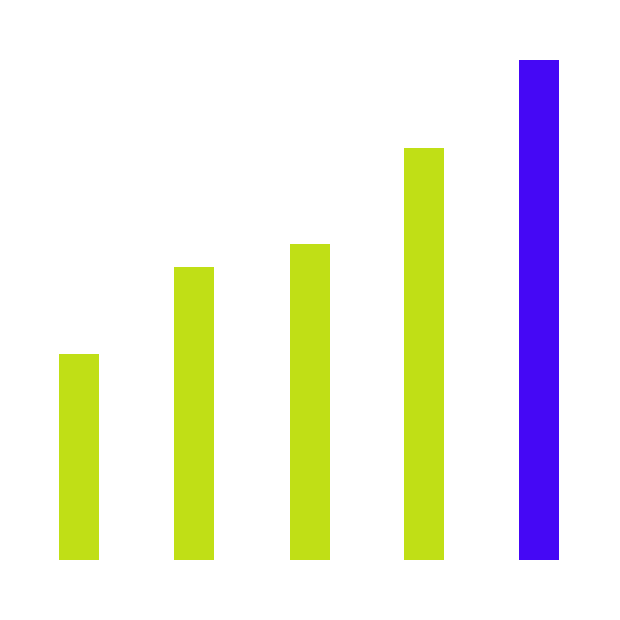

Cyberangriffe nehmen 2026 weiter zu. Laut dem Bundesamt für Sicherheit in der Informationstechnik ist der wirtschaftliche Schaden um 29 Prozent gestiegen. Besonders Kommunen und mittelständische Unternehmen stehen im Visier. IT-Systeme bleiben oft tagelang ungeschützt – meist unbemerkt.

Der Gesamtschaden durch Datendiebstahl, Industriespionage und Sabotage erreichte 2024 einen Rekordwert: 266,6 Milliarden Euro – allein in Deutschland. Diese Zahlen zeigen klar: IT-Security ist keine Option mehr. Sie ist Voraussetzung für Wettbewerbsfähigkeit und digitale Resilienz.

"Es passiert den Besten. Die Frage ist nicht ob, sondern wann ein Angriff erfolgt."

Quelle: Check Point Research, „Global Cyber Attacks Surge 21% in Q2 2025“.

Häufigste Gründe für angreifbare KMU und Behörden

Fehlende Security-Awareness

Veraltete IT-Infrastruktur

Unklare Zuständigkeiten

IT-Security für Wirtschaft & Verwaltung

Das Leistungsportfolio der NETUNITY-Allianz umfasst Härtung, Schwachstellen-Checks, Pentesting, NIS-2-Beratung und Umsetzung sowie ITSM und ISMS. In Kombination entsteht ein breit aufgestellter Sicherheitsansatz für Unternehmen und öffentliche Einrichtungen.

Software-Härtung

- System- und Anwendungshärtung

- Endpoint-Sicherheit & Zero-Trust

- Absicherung von Azure-, Kubernetes- & Docker-Umgebungen

Pentesting

- Netzwerk-, Infrastruktur- & Web-Pentests

- API-Tests nach OWASP

- Phishing-Simulationen

Schwachstellen-Check

- Automatisierte Schwachstellen-Scans

- Tool-gestützte Konfigurations- und Patch-Checks

- Überblick über Risiken mit Priorisierung

NIS-2 Beratung

- Gap-Analyse & Maßnahmenplanung

- Umsetzung von Sicherheits- und Meldepflichten

- Schulungen & Awareness

IT-Sicherheitsmanagement

- IT-Sicherheitsaudits & Richtlinien

- Notfall- & BCM-Konzepte

ISMS nach ISO 27001

- Aufbau und Weiterentwicklung eines vollständigen Managementsystems

- Integration organisatorischer, technischer und prozessualer Bereiche (nicht nur IT)

- Vorbereitung auf Zertifizierung und interne Audits

Webinar

Vier Blickwinkel. Eine Stunde Klartext zu IT-Security & NIS-2

Am 11.09.2025 haben vier Expert:innen aus der NETUNITY-Allianz aus Beratung, Technik und Strategie über Risiken, Pflichten und Chancen der IT-Security gesprochen. Thematisiert wurden NIS-2, Schwachstellen, Cyberangriffe und die Rolle des Managements. Die Aufzeichnung steht zur Verfügung.

Fundiert. Praxisnah. Verständlich.

NIS-2-Richtlinie: Gesetzliche Anforderungen verstehen und umsetzen

Einordnung, Verpflichtung & IT-Sicherheit klären

Maßnahmenkatalog, Fristen & Audit-Readiness

KI-gestützte Cybersecurity & Security-as-a-Service

Unterstützung durch die Allianz digitaler Innovatoren

Die Allianz begleitet Unternehmen, Kommunen und öffentliche Einrichtungen beim Aufbau NIS-2-konformer Sicherheitsstrukturen. Interdisziplinäre Expertise deckt alle Bausteine ab – von Governance und Compliance bis zur technischen Umsetzung.

IT-Audits, Pentesting, Schwachstellenanalysen, TISAX, Endpoint-Schutz, ISO 27001, Cloud- & Netzwerksicherheit, Awareness-Trainings

Notfall- & Alarmierungstechnik, sichere Kommunikation, Cloud-Telefonie, Unified Communications, Videoüberwachung, Zutrittskontrolle

Open-Source-Arbeitsplätze (dPhoenixSuite, OpenDesk), Cloud- & Netzwerkinfrastruktur, Kubernetes / Docker, VoIP / UC, Monitoring für kritische Systeme

NIS-2 einfach erklärt: Ihr Fahrplan zur Umsetzung

Checkliste: „Die 7 häufigsten Schwachstellen in Ihrer IT-Infrastruktur“

Häufig gestellte Fragen

Was ist ein Schwachstellencheck?

Ein Schwachstellencheck ist eine automatisierte Sicherheitsprüfung Ihrer IT-Infrastruktur. Dabei werden bekannte Sicherheitslücken identifiziert, ohne sie aktiv auszunutzen. Besonders geeignet für kleine und mittlere Unternehmen sowie Verwaltungen, die schnell ein erstes Sicherheitsbild benötigen.

Für wen gilt die NIS-2-Richtlinie?

Wie hilft ISO 27001 bei der Umsetzung von NIS2?

Handeln statt warten

Ihr Ansprechpartner

Tim Voigt

Leitung IT-Beratung & Business Development